La chercheurs en sécurité j'en ai trouvé un nouveau grande vulnérabilité qui existe dans presque toutes les versions de celui-ci Android.

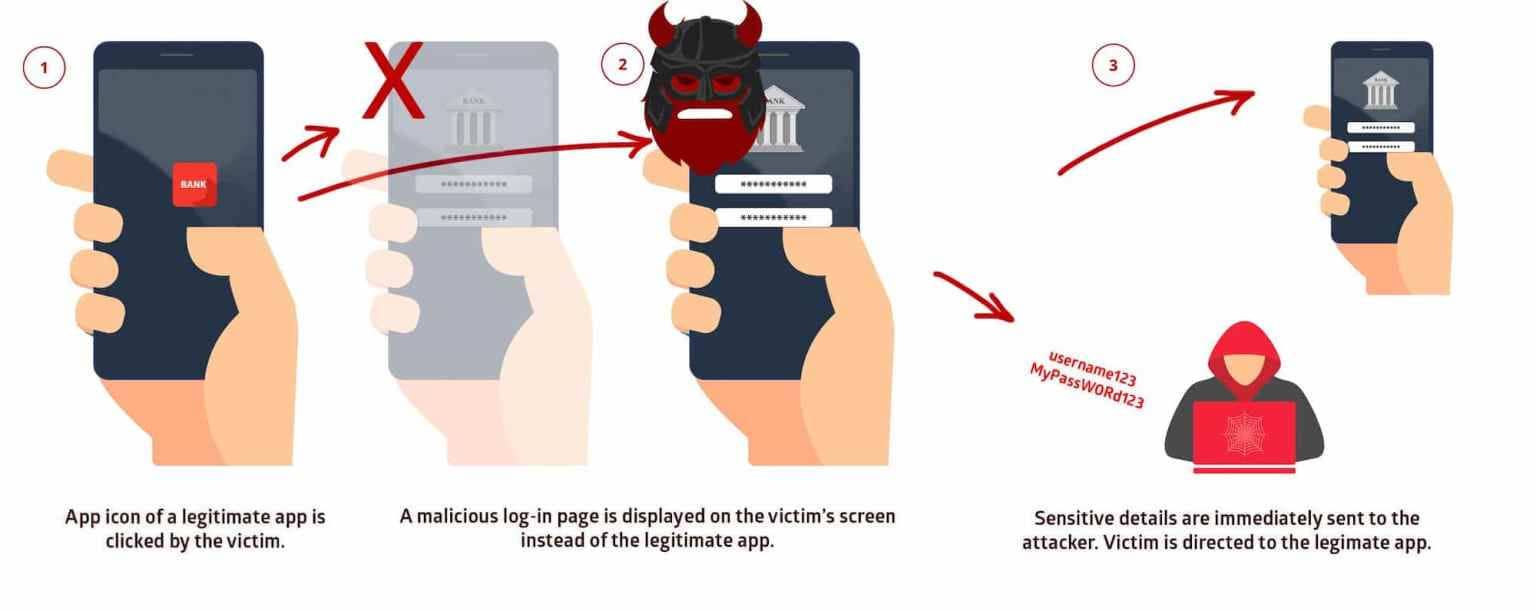

ΑCette vulnérabilité permet aux logiciels malveillants d'imiter des applications légitimes pour voler des mots de passe et d'autres données sensibles.

La vulnérabilité, nommée Strandhogg 2.0 ( tire son nom du terme nordique pour une OPA hostile ) affecte tous les appareils qu'ils utilisent Android 9.0 et plus vieux.

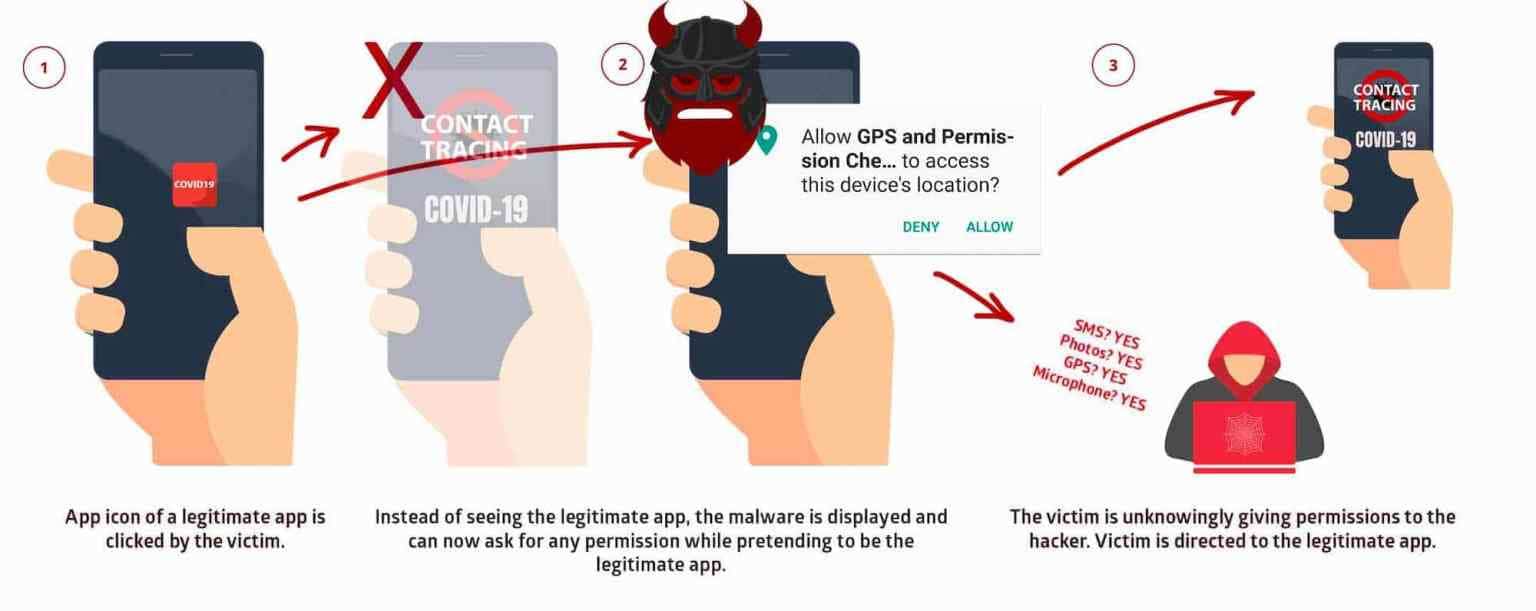

C'est le "mauvais duo" avait été découvert lors d'une précédente faille de sécurité du même nom, selon la société de sécurité norvégienne Promon, qui a découvert les deux vulnérabilités à six mois d'intervalle. le Strandhogg 2.0 fonctionne en faisant croire à la victime qu'elle saisit des mots de passe dans une application légitime, avec des logiciels malveillants en dessous. le Strandhogg 2.0 peut également violer d'autres autorisations d'application pour accéder aux données utilisateur sensibles telles que les contacts, les photos et localiser la victime en temps réel.

Cette vulnérabilité serait plus dangereuse que son prédécesseur car elle est "presque indétectable", a-t-il déclaré. Tom Lysemose Hansen, fondateur et chef de l'équipe technologique de Promo.

La bonne nouvelle est comme elle l'a dit Promon, qu'il n'y a aucune preuve que des pirates aient utilisé cette vulnérabilité dans des campagnes de piratage actives, mais avertit qu'il n'y a pas de « bonnes méthodes » pour détecter une attaque. En fait, parce que cette vulnérabilité peut être portée à la connaissance de tous les groupes de hackers, Promon a retardé la publication des détails sur la façon dont cette vulnérabilité « fonctionne » jusqu'à ce que Google être capable de réparer une vulnérabilité classée « critique ».

Un porte-parole de Google a déclaré TechCrunch que la société n'a également vu aucune preuve d'exploitation active par des pirates. «Nous apprécions le travail des chercheurs et nous avons déjà résolu le problème qui a été identifié".

Un porte-parole de l'entreprise (Google) a déclaré que Google Play Protect qui est un service de contrôle et est intégré dans tous les appareils Android, exclut les applications qui profitent de la vulnérabilité de Strandhogg 2.0.

La Standhogg2.0 fonctionne à votre avantage en utilisant le système multitâche Android, qui conserve un onglet de chaque application récemment ouverte afin que l'utilisateur puisse rapidement basculer entre les applications ouvertes.

Si quelqu'un télécharge une application malveillante - déguisée en application ordinaire - qui pourrait exploiter la vulnérabilité de Strandhogg 2.0 une fois qu'il est installé et que la victime lance une application légitime, le malware perturbe rapidement l'application et insère un contenu malveillant à sa place. fenêtre de connexion.

Ainsi dès que la victime entre son mot de passe dans cette fausse fenêtre, les mots de passe sont envoyés aux serveurs des hackers.

Strandhogg 2.0 ne nécessite pas d'autorisations Android pour fonctionner, mais il peut également violer les autorisations d'autres applications qui ont accès aux contacts, photos et messages de la victime en déclenchant une demande de licence.

"Si la licence est accordée, alors le malware dispose de cette licence dangereuse", a-t-il déclaré. Hansen.

Une fois cette autorisation accordée, l'application malveillante peut télécharger des données à partir du téléphone d'un utilisateur. Le malware peut télécharger des conversations entières via des messages texte, a-t-il déclaré Hansen, permettant aux pirates de contourner même la protection par authentification à deux facteurs (2FA).

Le risque pour les utilisateurs est probablement faible, mais pas nul. LA Promon la mise à jour des appareils fonctionnant sous Android avec les dernières mises à jour de sécurité est nécessaire pour corriger cette vulnérabilité, et les utilisateurs sont invités à mettre à jour leurs appareils Android dès que possible.

[the_ad_group id = "966"]