Ses chercheurs ESET découvert une campagne avec huit millions de téléchargements adware, qui existait dans Google Play pendant environ un an.

Η la famille de logiciels malveillants est détectée comme Android / AdDisplay.Ashas par ESET. L'équipe de chercheurs a réussi à localiser le développeur du malware et à découvrir d'autres applications pleines de logiciels publicitaires.

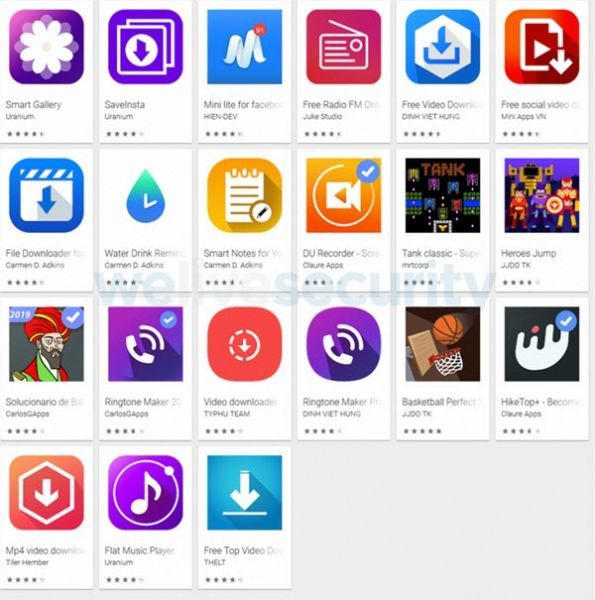

«Nous avons trouvé 42 applications Google Play dans cette campagne publicitaire, dont 21 étaient encore en magasin au moment de la découverte. L'équipe de sécurité de Google les a tous supprimés sur la base de notre rapport. Cependant, ils sont toujours disponibles dans les magasins d'applications tiersDit Lukáš ftefanko, chercheur sur les logiciels malveillants ESET.

Les applications agissent comme des logiciels publicitaires et offrent en même temps les fonctionnalités qu'elles promettent - téléchargement vidéo, jeu et radio, entre autres. «La fonctionnalité des logiciels publicitaires est la même dans toutes les applications que nous avons analysées», déclare Štefanko.

Les applications utilisent plusieurs astuces pour s'installer sur les appareils des utilisateurs tout en restant invisibles: elles recherchent le moteur de test de sécurité de Google Play, retardent l'affichage des publicités longtemps après le déverrouillage de l'appareil et masquent les icônes tout en créant des raccourcis pour elles.

Les publicités publicitaires apparaissent en plein écran. Si l'utilisateur veut contrôler quelle application est responsable de l'affichage de l'annonce, l'application imite Facebook ou Google. «L'adware copie ces deux applications pour qu'elles aient l'air authentiques et non suspectes - elles restent donc sur l'appareil aussi longtemps que possible", explique tefanko.

Un autre fait intéressant est que la famille de logiciels publicitaires Ashas a caché son mot de passe sous le nom de package com.google.xxx. "Cela semble être un véritable service Google, il peut donc échapper au contrôle. « En voulant économiser des ressources, certains robots d'exploration et bacs à sable peuvent ajouter de tels noms de paquets à la liste blanche », explique tefanko.

Lors de l'analyse des applications, les chercheurs d'ESET ont découvert que le développeur avait laissé de nombreuses traces. À l'aide d'informations open source, ils l'ont localisé et ont identifié qu'il possédait le serveur C&C et qu'il était responsable de la campagne. Štefanko note que "l'identité du développeur a été révélée alors que nous recherchions d'autres programmes et campagnes malveillants"

Bien que les logiciels publicitaires ne soient pas aussi dangereux que d'autres formes de logiciels malveillants, le fait qu'ils puissent facilement pénétrer dans l'App Store officiel d'Android est inquiétant. « Les utilisateurs doivent protéger leurs appareils en suivant les principes de base de la cybersécurité et en utilisant une solution de sécurité fiable », recommande ESET Štefanko.

[the_ad_group id = "966"]