Η Check Point Research (RCR) a détecté six demandes dans Play Store de Google qui propagent des logiciels malveillants en se faisant passer pour des solutions antivirus.

Γconnu comme Requinbot, les logiciels malveillants volent les informations d'identification et les informations bancaires. Au cours de ses recherches, la CPR compté 1.000 XNUMX adresses IP uniques adresses des appareils infectés, principalement au Royaume-Uni et en Italie. Cependant, ses statistiques Google Play Store révélé que les applications malveillantes ont été téléchargées plus de 11.000 fois.

La Requinbot attire ses victimes par des alertes pousser et inciter les utilisateurs à entrer des informations d'identification dans des environnements qui imitent les formulaires de saisie de données. LA CPR soupçonne que la menace est russophone et avertit les utilisateurs d'Android du monde entier de redoubler de prudence avant de télécharger des solutions antivirus sur Play Store.

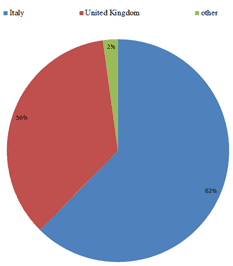

- La 62% des victimes a été retrouvée en Italie, 36% au Royaume-Uni,% 2 dans d'autres pays

- Les opérateurs de menaces ont mis en place une clôture géographique, qui ignore les utilisateurs d'appareils en Chine, en Inde, en Roumanie, en Russie, en Ukraine et en Biélorussie

- Le CP a immédiatement signalé le ses découvertes sur Google, qui a supprimé les applications malveillantes

Η Check Point Research (RCR) Il a découvert six candidatures qui propagent des logiciels malveillants bancaires sur le Google Play Store déguisés en solutions antivirus. Les logiciels malveillants, connus sous le nom de "RequinbotVole les informations d'identification et les informations bancaires des utilisateurs d'Android. Le Requinbot incite ses victimes à insérer leurs informations d'identification dans des fenêtres qui imitent les formulaires d'entrée d'informations d'identification. Lorsqu'un utilisateur y saisit ses données, les données compromises sont envoyées à un serveur malveillant. LA CPR ont constaté que les créateurs de logiciels malveillants avaient implémenté une fonctionnalité de géolocalisation qui ignore les utilisateurs d'appareils dans le Chine, Inde, Roumanie, Russie, Ukraine ou Biélorussie.

Les six applications malveillantes

Quatre des applications provenaient de leurs trois comptes de développeur Reste Adamcik, Adelmio Pagnotto et Bingo Like Inc. Lorsque CPR a vérifié l'historique de ces comptes, ils ont découvert que deux d'entre eux étaient actifs à l'automne 2021. Certaines des applications liées à ces comptes ont été supprimées de Google Play, mais existent toujours sur les marchés informels. Cela pourrait signifier que la personne derrière les applications essaie de rester "sous le radar" tout en se livrant à des activités malveillantes.

Les victimes

CPR a pu recueillir des statistiques pendant une semaine. Durant cette période, il compta plus de 1.000 XNUMX victimes de propriété intellectuelle. Chaque jour, le nombre de victimes augmentait d'environ 100. Selon ses statistiques Google Play, les six applications malveillantes détectées par CPR ont été téléchargées plus de 11.000 XNUMX fois. La plupart des victimes se trouvent au Royaume-Uni et en Italie.

Figure 2. % de victimes par pays

La méthodologie d'attaque

- Motiver l'utilisateur à accorder des droits d'accès à une application

- Après cela, le logiciel malveillant prend le contrôle d'une grande partie de l'appareil de la victime.

- Les opérateurs de menaces peuvent également envoyer des alertes push aux victimes contenant des liens malveillants

Détails de l'attaque

Le CFCP ne dispose pas de suffisamment de données pour attribuer la responsabilité à un emplacement spécifique. On peut supposer que les auteurs du malware parlent russe. De plus, le logiciel malveillant n'exécutera pas sa fonctionnalité malveillante si l'appareil est situé localement en Chine, en Inde, en Roumanie, en Russie, en Ukraine ou en Biélorussie.

Nous annonçons de manière responsable

Immédiatement après avoir localisé ces applications qui propagent Sharkbot, CPR a annoncé ses découvertes à Google. Après avoir examiné les applications, Google a procédé à la suppression définitive de ces applications du Google Play Store. Le jour même où CPR a signalé les résultats à Google, l'équipe de la NCC publié une recherche distincte pour Sharkbot, citant l'une des applications malveillantes.

Son commentaire Alexandre Chailytko, Responsable Cyber Sécurité, Recherche & Innovation, Check Point Software :

Je pense qu'il est important que tous les utilisateurs d'Android sachent qu'ils doivent être très prudents avant de télécharger une solution antivirus sur le Play Store. Cela pourrait être Sharkbot.

Conseils de sécurité pour les utilisateurs d'Android

- N'installez que des applications provenant d'éditeurs fiables et vérifiés.

- Si vous voyez une application d'un nouvel éditeur, recherchez-en une d'un éditeur de confiance.

- Signalez à Google toute application apparemment suspecte que vous rencontrez.

N'oubliez pas de le suivre Xiaomi-miui.gr à Google Actualités pour être informé immédiatement de tous nos nouveaux articles ! Vous pouvez aussi si vous utilisez un lecteur RSS, ajouter notre page à votre liste, simplement en suivant ce lien >> https://news.xiaomi-miui.gr/feed/gn

N'oubliez pas de le suivre Xiaomi-miui.gr à Google Actualités pour être informé immédiatement de tous nos nouveaux articles ! Vous pouvez aussi si vous utilisez un lecteur RSS, ajouter notre page à votre liste, simplement en suivant ce lien >> https://news.xiaomi-miui.gr/feed/gn

Suivez-nous sur Telegram pour que vous soyez les premiers informés de toutes nos actualités !